|

近期,騰訊安全御見威脅情報(bào)中心監(jiān)測(cè)到,有不法分子利用“商貿(mào)信”病毒發(fā)動(dòng)最新攻擊,攻擊對(duì)象涉及國內(nèi)外多個(gè)地區(qū)的多個(gè)行業(yè)。該木馬病毒運(yùn)行后,會(huì)直接竊取用戶瀏覽器和其他多款客戶端軟件保存的賬號(hào)密碼,而且平均每?jī)煞昼姳阕詣?dòng)獲取一次中毒電腦的桌面截圖,給企業(yè)重要信息帶來泄露風(fēng)險(xiǎn)。 據(jù)騰訊安全技術(shù)專家介紹,攻擊者把帶有宏病毒的word文檔作為郵件附件,并向各類貿(mào)易公司發(fā)送訂單咨詢相關(guān)郵件,并在郵件中提示啟用文檔中的宏。一旦用戶點(diǎn)擊文檔中宏功能,惡意宏代碼會(huì)啟動(dòng)下載竊密木馬,給用戶計(jì)算機(jī)安全帶來巨大威脅。

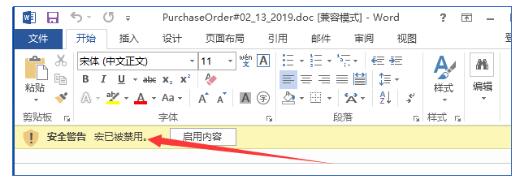

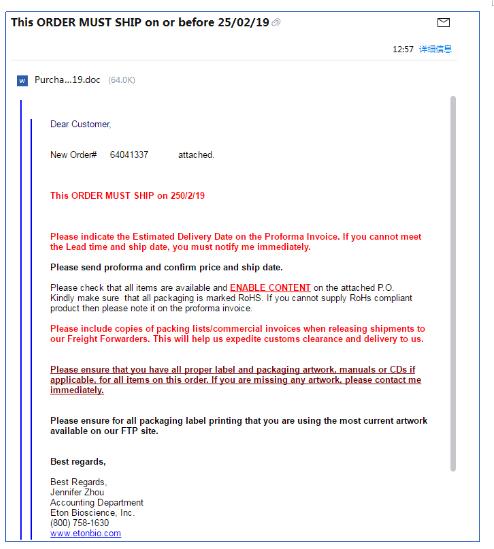

(圖:文檔宏功能安全警告) 值得一提的是,藏毒郵件正文仿照正常商務(wù)郵件格式,內(nèi)容極其逼真,往往令受害者難以辨別。郵件內(nèi)容不僅包括運(yùn)輸、包裝、發(fā)票等相關(guān)信息,而且還特別強(qiáng)調(diào)需要確保在附件上啟用“ENABLE CONTENT”(文檔附件中的宏)來增加潛在受害者中招的風(fēng)險(xiǎn)。

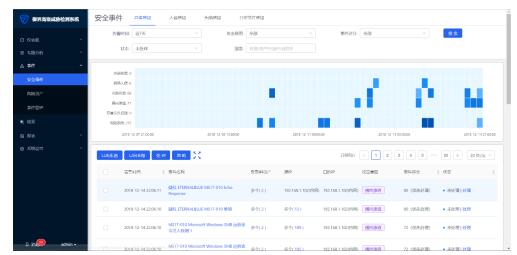

(圖:“商貿(mào)信”病毒郵件正文) 自“商貿(mào)信”病毒爆發(fā)以來,國內(nèi)外多個(gè)地區(qū)的多個(gè)行業(yè)遭受攻擊。從地區(qū)分布來看,被攻擊者主要集中在中國大陸、中國香港、中國臺(tái)灣,以及美國、愛爾蘭、南美等多國目標(biāo);從行業(yè)來看,該病毒主要針對(duì)消費(fèi)電子產(chǎn)品生產(chǎn)銷售行業(yè)和玩具生產(chǎn)銷售行業(yè),其次是物流公司,以及少量金融投資類公司。 事實(shí)上,騰訊安全御見威脅情報(bào)中心最早曾于2017年12月監(jiān)測(cè)發(fā)現(xiàn)“商貿(mào)信”病毒攻擊行為。其主要針對(duì)外貿(mào)行業(yè)的從業(yè)人員,利用帶有漏洞攻擊代碼的Word文檔偽裝成采購清單、帳單等文件,通過郵件在全球外貿(mào)行業(yè)內(nèi)大量傳播,高峰期間僅一天就有約10萬多國內(nèi)用戶收到此類釣魚郵件。 為更好地對(duì)抗不法分子的攻擊,騰訊安全基于騰訊安全反病毒實(shí)驗(yàn)室的安全能力、依托騰訊在云和端的海量數(shù)據(jù),研發(fā)出獨(dú)特的威脅情報(bào)和惡意檢測(cè)模型系統(tǒng)——騰訊御界高級(jí)威脅檢測(cè)系統(tǒng),可高效檢測(cè)此類未知威脅,并通過對(duì)企業(yè)內(nèi)外網(wǎng)邊界處網(wǎng)絡(luò)流量的分析,感知漏洞的利用和攻擊。通過部署御界高級(jí)威脅檢測(cè)系統(tǒng),可及時(shí)感知惡意流量,檢測(cè)釣魚網(wǎng)址和遠(yuǎn)控服務(wù)器地址在企業(yè)網(wǎng)絡(luò)中的訪問情況,保護(hù)企業(yè)網(wǎng)絡(luò)安全。

(圖:騰訊御界高級(jí)威脅檢測(cè)系統(tǒng)) 此外,騰訊安全反病毒實(shí)驗(yàn)室負(fù)責(zé)人,騰訊電腦管家安全專家馬勁松提醒廣大用戶,務(wù)必提高網(wǎng)絡(luò)安全防范意識(shí),不要輕易點(diǎn)擊來歷不明的郵件附件;除非充分信任文件來源,否則盡量不要打開附帶宏代碼的Office文檔;同時(shí)推薦使用騰訊電腦管家等主流殺毒軟件,可有效防御此類木馬病毒攻擊。 (責(zé)任編輯:海諾) |

“商貿(mào)信”病毒瞄準(zhǔn)外貿(mào)行業(yè)竊取信息 騰訊安全提醒警惕陌生郵件

時(shí)間:2019-02-21 11:48

來源:中華網(wǎng)作者:中華網(wǎng)

.

頂一下

(0)

0%

踩一下

(0)

0%

------分隔線----------------------------